Astaroth, trojan som spesialiserer seg på å stjele sensitiv informasjon, ble oppdaget i fjor, og inntil nå har den utviklet seg til å bli en topp skjult malware, som diversifiserer beskyttelsen mot kontroller for å forhindre sikkerhetsforskere i å oppdage og stoppe den..

I fjor kunngjorde Microsoft oppdagelsen av mange pågående skadelige kampanjer av Windows Defender ATP-teamet. Disse kampanjene distribuerte Astaroth-malware på en fileløs måte, noe som gjør den enda farligere.

Når vi snakker om skadelige kampanjer, kan du nippe dem i knoppen med disse antimalwareverktøyene.

Slik beskrev en Microsoft Defender ATP-forsker angrepene:

Jeg gjorde en standard gjennomgang av telemetri da jeg la merke til en anomali fra en deteksjonsalgoritme designet for å fange en spesifikk fileløs teknikk. Telemetri viste en kraftig økning i bruken av Windows Management Instrumentation Command-line (WMIC) -verktøyet til å kjøre et skript (en teknikk som MITER refererer til XSL Script Processing), noe som indikerer et fileless angrep

Hva er Astaroth frem til nå?

I en ny rapport sier Cisco Talos at Astaroth fortsatt er avhengig av e-postkampanjer for distribusjon, den har en fileløs kjøring, og den lever av landet (LOLbins). Den dårlige nyheten er at den også fikk tre nye store oppdateringer sitert fra Cisco Talos-rapporten:

- Astaroth implementerer en robust serie med anti-analyse / unndragelsesteknikker, blant de mest grundige vi har sett nylig.

- Astaroth er effektiv til å unngå deteksjon og med rimelig sikkerhet sikre at den bare blir installert på systemer i Brasil og ikke på sandkasser og forskersystemer.

- Ny bruk av YouTube-kanaler for C2 hjelper med å unngå gjenkjenning ved å utnytte en ofte brukt tjeneste på ofte brukte porter.

Hva er Astaroth og hvordan det fungerer?

Hvis du ikke visste det, er Astaroth en kjent skadelig programvare som fokuserer på å stjele sensitiv informasjon som legitimasjon og andre personlige data og sende den tilbake til angriperen..

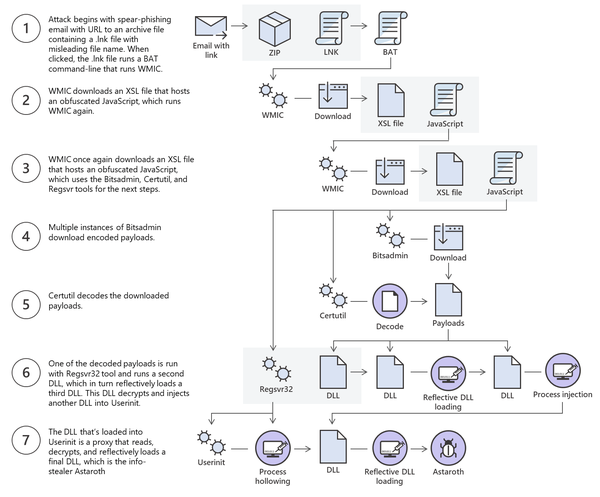

Selv om mange Windows 10-brukere har antiprogramvare eller antivirusprogramvare, gjør den fileløse teknikken malware vanskeligere å oppdage. Her er OPs-ordningen for hvordan angrepet fungerer:

En veldig interessant ting er at ingen filer, bortsett fra systemverktøy, er involvert i angrepsprosessen. Denne teknikken kalles lever av landet og det brukes vanligvis til å bakdør tradisjonelle antivirusløsninger.

Hvordan kan jeg beskytte systemet mitt mot dette angrepet?

Først og fremst må du sørge for at Windows 10 er oppdatert. Sørg også for at Windows Defender-brannmuren er i gang og har de siste definisjonsoppdateringene.

Ikke utsett deg for unødvendige risikoer. Finn ut hvorfor Windows Defender er den eneste malwarebarrieren du trenger!

Hvis du er en Office 365-bruker, vil du gjerne vite at:

For denne Astaroth-kampanjen oppdager Office 365Advanced Threat Protection (Office 365ATP) e-postmeldinger med ondsinnede lenker som starter infeksjonskjeden.

Heldigvis retter Astaroth seg mot hovedsakelig Brasil, og e-postene du vil motta er i Portughese. Vær imidlertid på tærne når det gjelder det.

Som alltid, for flere forslag eller spørsmål, gå til kommentarfeltet nedenfor.

Redaktørens merknad: Dette innlegget ble opprinnelig publisert i juli 2019 og har siden blitt oppdatert og oppdatert i mai 2020 for friskhet, nøyaktighet og omfattende.

- Cybersikkerhet

- skadevare

Friendoffriends

Friendoffriends

![Microsoft lanserer Windows 8.1 Enterprise Preview [Last ned]](https://friend-of-friends.com/storage/img/images/microsoft-rolls-out-windows-81-enterprise-preview-[download].jpg)

![Oppgradering av Windows 8 Pro-rabatt fra Windows XP og få 15% avslag [Forretningsbrukere]](https://friend-of-friends.com/storage/img/images/windows-8-pro-discount-upgrade-from-windows-xp-and-get-15-off-[business-users]_2.jpg)